製品概要

幅広くソフトウェア製品のOSS脆弱性監査のソリューションツール

SBOM (Software Bill Of Material:SW部品表)における企業のソフトウェアサプライチェーンの透明性の向上へ支援します。

弊社は、AIおよびソフトウェアのサプライチェーンガバナンスツールとそのサービスを提供しており、AIとDevSecOpsツールチェーン構築のプロ集団として、業界トップクラスのアプリケーションセキュリティ製品のご提供と技術支援に尽力しています。

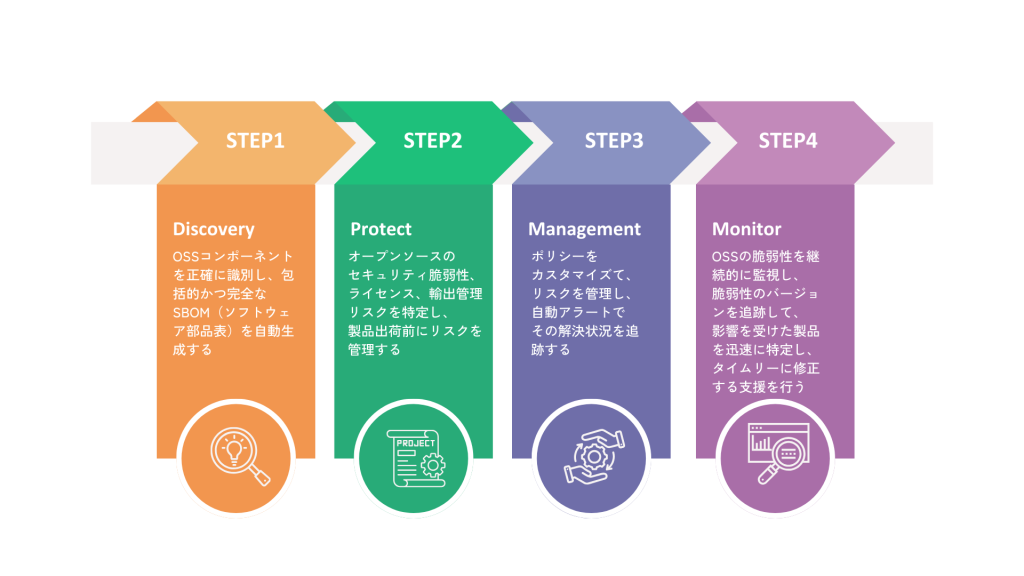

CleanSource SCAを活用したOSSリスクヘッチのEnd2Endソリューション

究極の自動化を行うため、DevOpsプロセスとツールチェーンと統合しています。

製品紹介

SBOM による企業のOSS サプライチェーンの透明性向上が必要とする背景

ずっと昔から、ソフトウェア業界には深刻な透明性の問題が存在しています。その原因は明らかで、最近発生したLog4j の脆弱性問題においても、その前に見つけたOpenSSL の脆弱性問題においても、常にソフトウェア脆弱性そのものだけでなく、最も恐ろしいのは、組織におけるおしなべてシステムの製品やサービスに対する可視性が欠如しています。

ソフトウェア業界ではハートウェアと違って、標準化された製品情報の交換方法が形成されていないため、川上から川下までのサプライチェーンの不透明な開発過程が、ソフトウェアの品質と安全性の深刻な問題をもたらす可能性があり、ソフトウェア産業全体の発展を著しく妨げているので、ソフトウェアの透明性の向上は一刻の猶予もなく、対策する必要があります。

OSS関連団体がソフトウェア部品表(SBOM)に関して、多数の標準を制定しているものの、現在多くの大手企業は依然として巨額の費用を支払い、自らのサプライヤーが提供するソフトウェアコンポーネントの監査を行っています。その理由は、現在のソフトウェア製品に大量のオープンソースコードが含まれているためです。オープンソースコードはその特性により、オープンソースのセキュリティとライセンスに関する深刻なコンプライアンスリスクが含まれている可能性があり、適切な管理を行わない場合、企業へ予知せぬリスクをもたらします。

企業のオープンソースのマネジメントプロセスとしては、開発チームが如何に製品のオープンソースコンポーネントを正しく分析されるかと、指導しています。しかしながら、現実問題として開発者が、製品に外部のオープンソースコンポーネントの依存関係を、誤って導入することは非常に簡単なことで、適切なマネジメントが欠如していると、深刻な事態を引き起こす可能性があります。このすべての過程において、専門的なセキュリティツールにより企業のセキュリティ開発を支援する必要があります。SCA(ソフトウェア構成分析)ツールは、この特定のニーズに応えるために生まれたものです。ますます多くのセキュリティ・コンプライアンス問題が発生していることも、一部の川下企業がサプライヤーから入手したすべてのソフトウェアに対し、監査を行わざるを得ない状況になって来ます。

SCA ツールの市場の現状

市場にあるSCA ツールは主に2 種類に分けられます。声明を行っているオープンソースコンポーネント向けのツールは、ソースコードとメタデータを分析し、依存関係の声明やライセンス ヘッダー、著作権の声明等を探します。現在市場では、声明済のオープンソースソフトウェアに対する検出を行うツールが、大量に存在しています。一方、声明を行わずオープンソースコンポーネント向けのツールは、ソースコードファイルと既知のソースコードの大規模データベースの比較を行います。ファイル全体だけでなく、コードスニペットに対する検出を行うこともできるため、コード相同性検出が可能となり、ひいては修正されたファイルの検出も行うことができます。これらのデータベース(KB、ナレッジベース)は通常さらに、検出されたソフトウェアコンポーネントに関連する豊富なメタデータ情報を提供することが可能です。

この2 種類のツールは、ソフトウェア部品表、すなわちSBOM をアウトプットすることができます。但し、ソースコードとオープンソースコードのナレッジベースの比較を行う場合を除き、一部の修正されたオープンソースコードやコピーされたオープンソースコードのスニペットが検出されない状況では、最終的な製品の中に流入してしまいます。自らの製品に、これらの審査を受けていないオープンソースコードのスニペットを使用している企業は、大きなリスクを負うことになります。

「CleanSource SCA」ツールのお勧め理由

「CleanSource SCA」 は、大規模なオープンソースコードのナレッジベースを持ち、コードスニペットレベルのスキャンに対応しており、従って、予め声明する必要がなくオープンソースコンポーネントを検出することができます。万全かつ正確で追跡可能なSBOM を生成することで、企業のセキュリティリスクとコンプライアンスリスクの低減を後押しするだけでなく、さらにソフトウェアサプライチェーンの運営効率を高め、トレーサビリティを提供することができます。

よく見られるSBOM の規格にはSPDC とCycloneDX があり、「CleanSource SCA」は標準的なSPDC とCycloneDX の形式でSBOM をアウトプットすることが可能です。標準化された形式でのアウトプットにより、「CleanSource SCA」 が生成したSBOM は、お客様へシンプルで万全なソリューションプランを提供することができます。

「CleanSource SCA」プラットフォームは、ユーザーへ高い機能を提供しており、なかにはユーザーインターフェース(UI)、コマンドラインインターフェース(CLI)、アプリケーションプログラミングインターフェース(API)が含まれており、ひいてはWeb Hooks とCI/CD のインテグレーションも可能です。これは、SBOM の最小要素の指導意見の自動化支援部分にも体現されています。

政府レベルのいくつかのガイドライン以外に、OpenChain もオープンソースコードのライセンスについて、国際標準規格(ISO/ IEC 5230)を制定しました。さらに今後の作業の中で、企業の大規模なSBOM 導入を指導します。

「CleanSource SCA」でSBOM の作成手順について

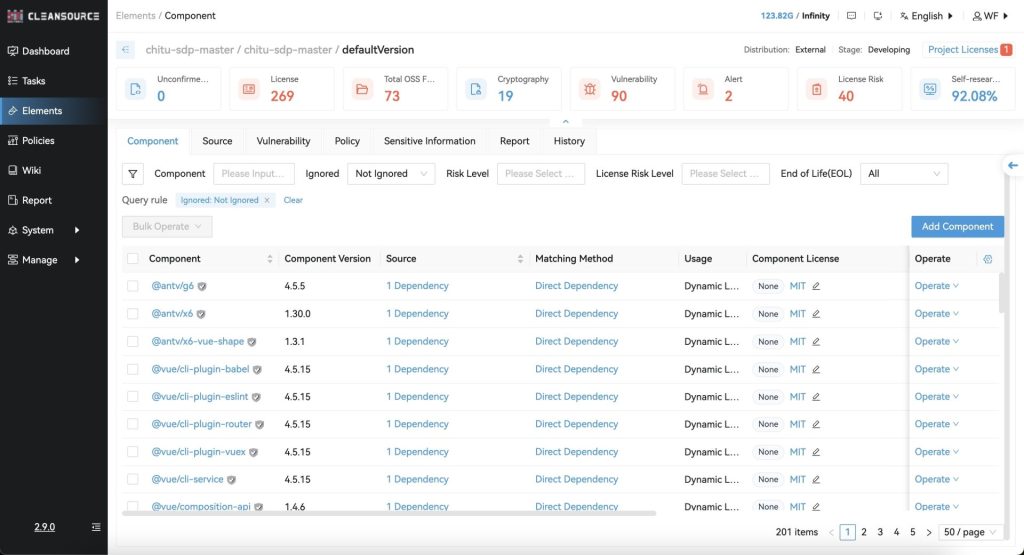

ユーザーが「CleanSource SCA」 を用いたプロジェクトや、アプリケーションをスキャンすると、詳細情報が「コンポーネントマネジメント」のダッシュボードに現れ、識別されたすべてのファイル、コンポーネント、依存関係、アラート、脆弱性、ライセンス等の情報を表示されます。SBOM はソフトウェアのコンポーネント一覧であり、「CleanSource SCA」のダッシュボードは最も直観的な方法で、これらの一覧を生成することができます。

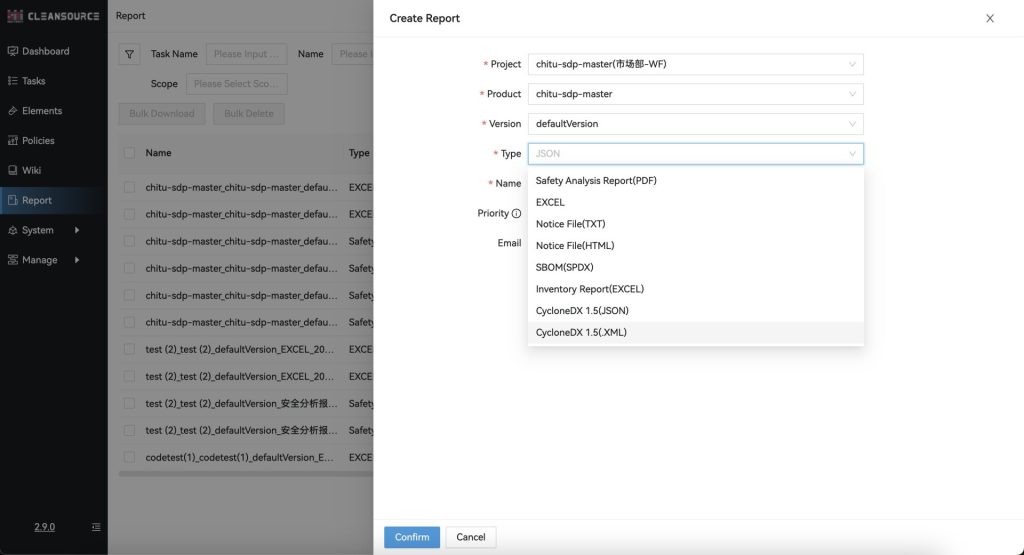

ユーザーは「レポート」タブへ移動し、「レポート作成」のオプションを選択して、必要な形式(SPDX/CycloneDX)を選択するだけで、数秒以内にプロジェクトのSBOM が自動的に作成され、即座にダウンロードすることができます。

コンポーネントダッシュボードは、アプリケーションのdemoProject を表示するために用いられます「CleanSource SCA」が識別したのはどのようなオープンソースコンポーネントか、それらがどのようにアプリケーションへ導入されたか、またそれらに関連する脆弱性やライセンスの情報を見ることができます。以下のスクリーンショットは、スキャンされたアプリケーションのSBOM が簡単に作成される過程を示しています。

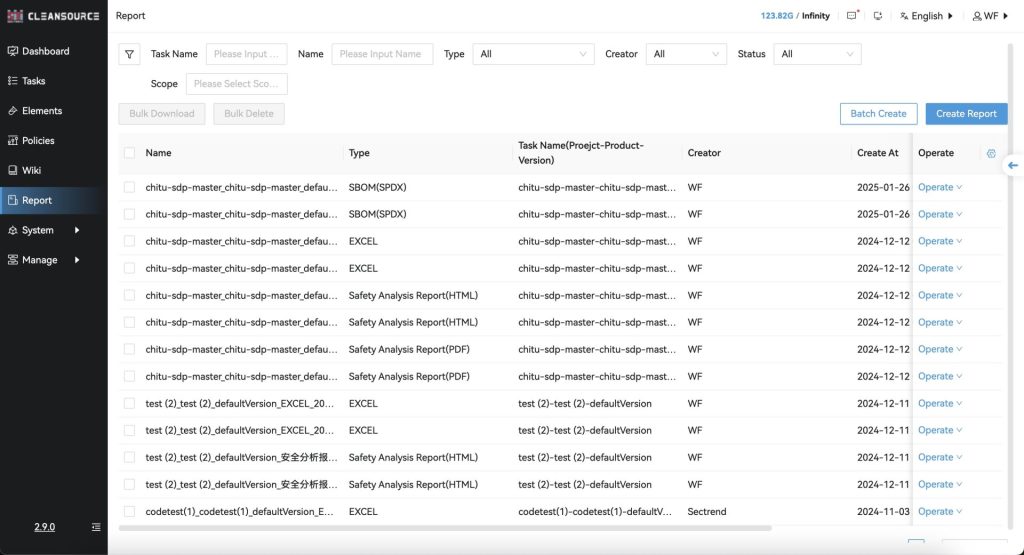

アカウント内で生成されたすべてのレポートやSBOM は、「レポート管理」のタブに保存されます。これは、組織によるこれらのSBOM の時間経過に伴う変化状況の追跡を、簡素化するには大変お役立ちます。

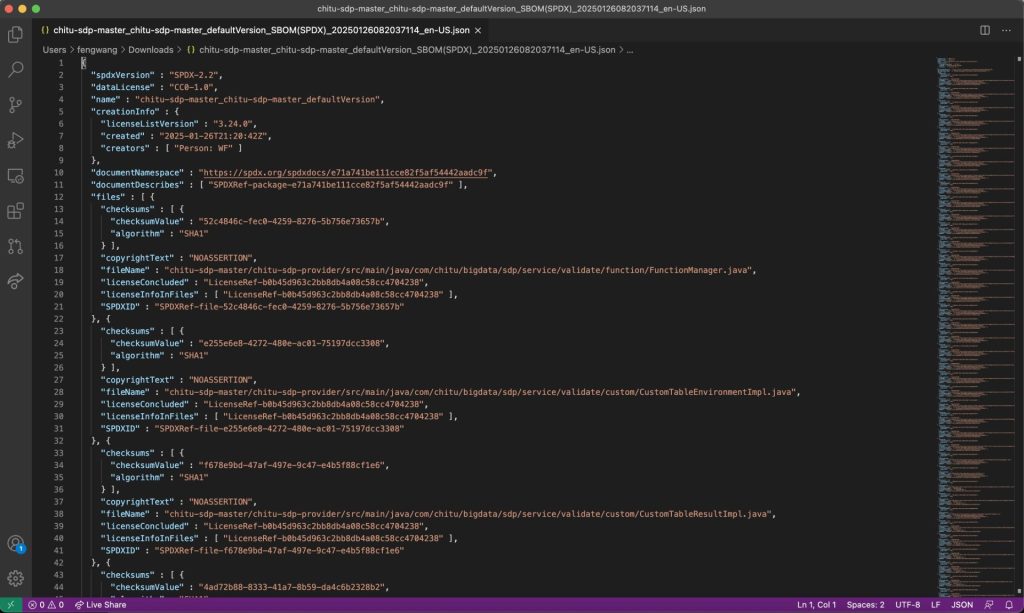

データ形式がSPDX であろうと、CycloneDX であろうと、生成されたSBOM はJSON ファイルなので、これは、標準化と機器の可読性を保つのに役立ち、JSON リーダーを使用して開くことができます。以下は、Visual Studio で生成したSBOM を開いたビューです。このスニペットの中で、セキュリティリスクのあるコンポーネントや関連するライセンス等のその他の情報を、明確に見ることができます。

SBOM はすでに構築済で、次にやるべきことは?

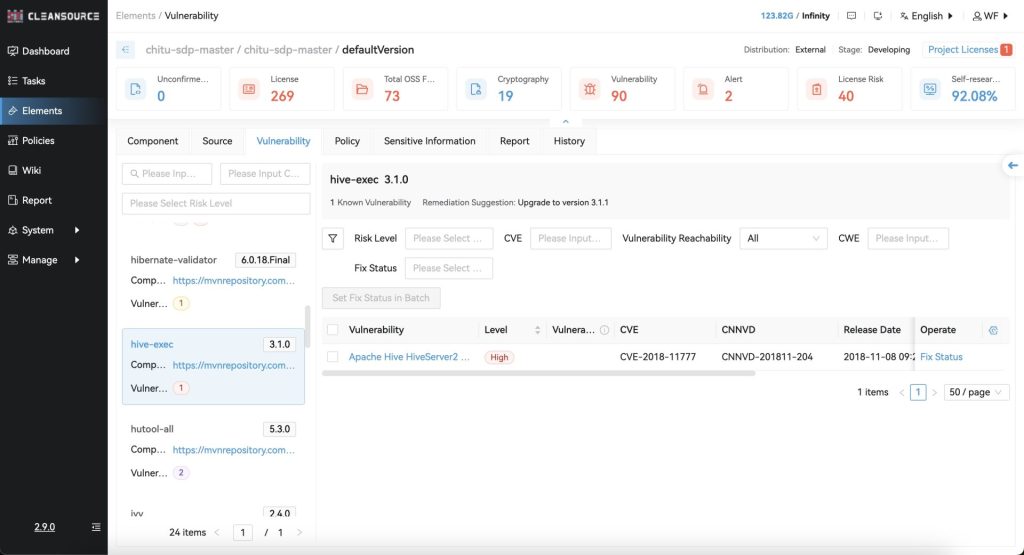

2021 年に発生したLog4j 問題により、このご質問に答えることができます。Log4j 0-day の脆弱性が初めて公表された2021 年までさかのぼると、「CleanSource SCA」で生成したSBOM によりLog4j を使用するすべてのコンポーネントのプロジェクトを見つけることができ、従って素早く正確に脆弱性のあるプロジェクトを探し当て、修復意見に基づきスピーディに修復作業を行うことができます。

SBOM 生成ツールの選択とソフトウェアサプライチェーンのリスクマネジメント戦略を作成する際、考慮しなければならない重要な要素の一つは、SBOM を如何に利用して、リスクマネジメントの効果を高めることです。SBOM 自体が可視化の獲得とリスク低減のキーポイントですが、それらはプロジェクトにどのようなリスクが存在するかを教えてくれるわけではありません。SBOM と関連リスクを結び付ける唯一の方法は、SCA(ソフトウェア構成分析)ソリューションプランを使用することです。

主な特徴

基本情報

- 対応言語:604種類をサポート(例:Java、Python、JavaScript、Go/Golang、Kotlin、C/C++、Swift、Objective-C、Rust、PHP、Scala、Perl、R、C#、ASP.NETなど)。

- スキャン技術:コードスニペット、ファイル、コンポーネント、依存関係、バイナリ、コンテナイメージ。

- コードスニペット識別:次元削減圧縮、多要素位置特定、多次元検索などの特許技術を活用。

- スキャン速度:Linuxカーネルのスキャン時間は約40分。

オープンソースのKB規模

- 規模:200以上のリポジトリ、3億2000万コンポーネント、1000億ファイル記録、3兆行のオープンソースコード。

- 脆弱性情報:24万件の脆弱性情報。

- データベースサポート:NVD、CNVD、CNNVD、商用データベース。

- ライセンスタイプ:3000以上。

マネジメント機能

- インクリメンタルスキャン:対応。

- CIインテグレーション:対応。

- データの可視化:脆弱性の深刻度や種類などの基本情報を表示可能。

- ライセンス解釈:500以上の主流ライセンスに関する権利と義務を分析。

- ライセンスリスク:ライセンス互換性リスクや改ざんリスクに対応。

適用シナリオ

- 対象:大規模なR&Dチーム(例:Tencent、Baidu、Alibaba、Ant Group、Honor、vivo、Xiaomi)。

メーカサポート体制と導入実績

- ベンダーR&Dチーム規模: 約80名

- コアメンバーは、アプリケーションセキュリティや、SCA(ソフトウェア構成分析)の深い知識を有し、主要技術企業での成功実績を持つ。

- 迅速な製品イテレーション対応力

- 業界トップレベルの技術専門家による技術サポートのご提供。

- 製品導入実績

- Baidu、Alibaba、Tencentなどの一流インターネット企業や、主要スマートフォンメーカーでの展開実績を有する。

- 提供サービス

- オープンソースコンプライアンスガバナンスのコンサルティングサービスを通じて、ツールの活用を最適化し、お客様のコンプライアンスフレームワークの構築、改善をご支援。

- 企業導入の実績

- エンタープライズレベルでの展開と、コンプライアンスシステム強化において実績を有する。

動作環境

ブラウザ互換性

- Chromeブラウザ: バージョン 94.0 以降

- Firefoxブラウザ: バージョン 93.0 以降

- Edgeブラウザ: バージョン 94.0 以降

オペレーティングシステム

- Ubuntu: 18.04 サーバー

- CentOS: 8

ハードウェア要件

- CPU: 32コア

- RAM: 128GB または 256GB

- ストレージ: 16TB NVMe SSD

サポートフォーマット

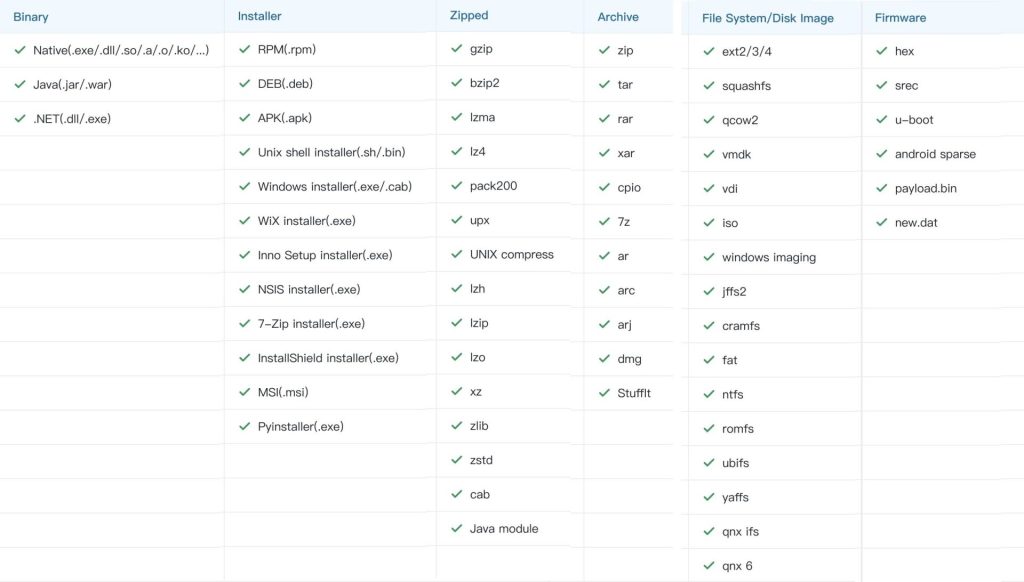

Binary/Installer/Compression /Archive /File System/Disk Image/Firmware